Theo ZDNet, nhóm nghiên cứu Cleafy cho biết TeaBot hiện nhắm mục tiêu đến hơn 400 ứng dụng và tấn công người dùng bằng phương thức đánh lừa để xâm nhập các thiết bị di động thông qua tin nhắn rác chứa các liên kết độc hại. Thông thường, các liên kết này sẽ dẫn nạn nhân đến các trang web lừa đảo yêu cầu dữ liệu cá nhân và thông tin đăng nhập tài khoản của họ.

Khi TeaBot xuất hiện vào đầu năm 2021, nó còn được gọi là Toddler/Anatsa và phát tán thông qua danh sách chỉ 60 ứng dụng, bao gồm TeaTV, VLC Media Player, DHL, UPS.

|

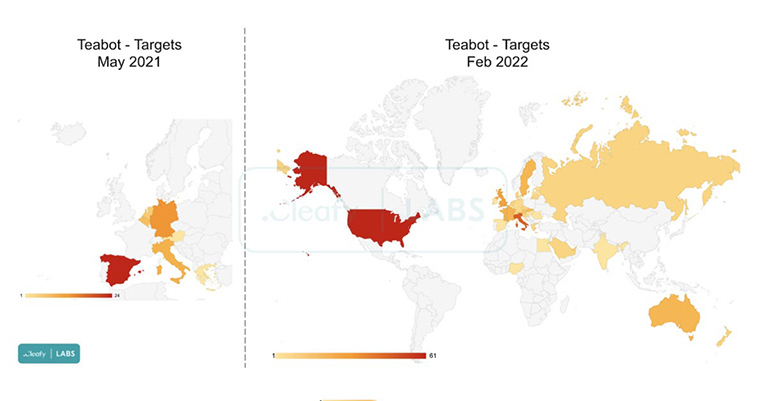

Sự khác biệt giữa cuộc tấn công TeaBot vào tháng 5.2021 (trái) với tháng 2.2022 |

chụp màn hình Cleafy |

Một nghiên cứu sâu được thực hiện bởi PRODAFT vào tháng 7.2021 cho thấy trong khi TeaBot đã được cấu hình để tấn công hàng chục ngân hàng châu Âu, trong đó các cuộc tấn công đã thực hiện thành công từ 18 tổ chức tài chính. Vào thời điểm đó, 90% trường hợp lây nhiễm TeaBot được liên kết với 5 công ty khiến các nhà nghiên cứu nghi ngờ rằng một chiến dịch lừa đảo dựa trên SMS thành công là nguyên nhân của cuộc tấn công.

TeaBot ban đầu tấn công các quốc gia châu Âu nhưng giờ đây mở rộng sang nhiều thị trường mới như Nga, Mỹ và Hồng Kông, đồng thời sử dụng danh sách mục tiêu mở rộng hơn như sàn giao dịch tiền điện tử và nhà cung cấp bảo hiểm kỹ thuật số. Cleafy cho biết phần mềm độc hại này cũng đã tìm cách xâm nhập vào kho lưu trữ chính thức của Android thông qua các ứng dụng dropper. Trong các mẫu do công ty thu được vào tháng 2, một ứng dụng được xuất bản lên Google Play có tên “QR Code & Barcode Scanner” đã được phát hiện phân phối TeaBot cho người dùng thông qua một bản cập nhật giả mạo.

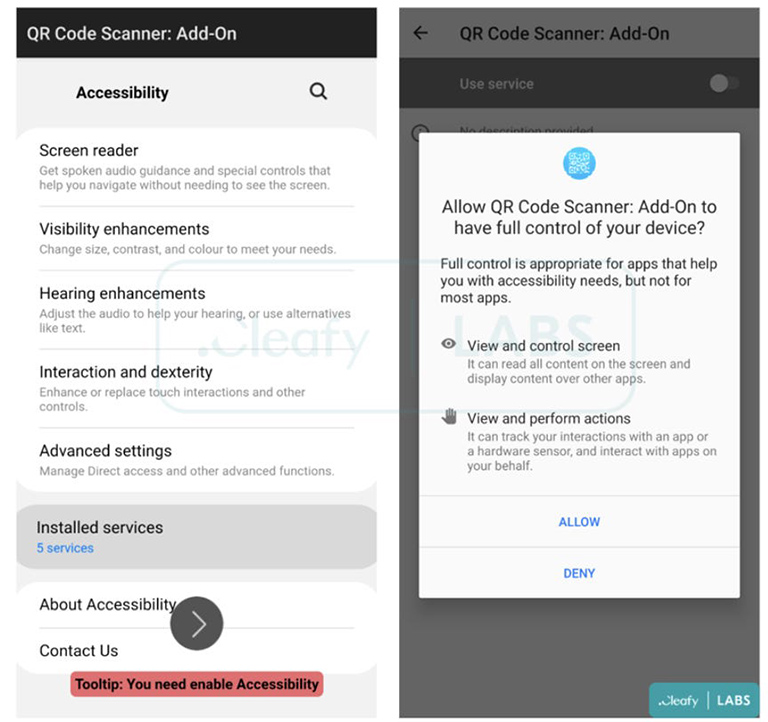

Các chuyên gia cảnh báo, các nhà phát triển phần mềm độc hại đang sử dụng phương pháp xuất bản một ứng dụng hợp pháp lên kho ứng dụng chính thức, sau đó xóa các kiểm tra bảo mật hiện có và sau khi cơ sở người dùng lớn đã được thiết lập (khoảng 10.000 người), chúng sẽ triển khai bản cập nhật để biến phần mềm thành độc hại. Trong trường hợp của QR Code & Barcode Scanner, bản cập nhật giả mạo sẽ yêu cầu quyền tải xuống ứng dụng thứ hai có tên “QR Code Scanner: Add-On” vốn chứa TeaBot. Ứng dụng này được tải xuống từ một trong hai kho GitHub do cùng một nhà phát triển sở hữu.

|

Lừa đảo người dùng cài phần mềm độc hại "QR Code Scanner: Add-On" có chứa TeaBot |

chụp màn hình CleaFy |

Sau khi được cài đặt, TeaBot trước tiên sẽ lạm dụng các dịch vụ Accessibility của Android, yêu cầu quyền cho phép phần mềm độc hại thực hiện các hoạt động như ghi khóa và chiếm quyền điều khiển thiết bị từ xa. Hơn nữa, TeaBot sẽ lấy ảnh chụp màn hình và theo dõi màn hình của thiết bị cầm tay để lấy cắp thông tin đăng nhập bao gồm thông tin tài khoản và mã xác thực hai yếu tố (2FA).

Cleafy cảnh báo: “Vì ứng dụng TeaBot được phân phối trên Google Play Store chính thức chỉ yêu cầu một số quyền và ứng dụng độc hại được tải xuống sau đó, nó có thể bị nhầm lẫn giữa các ứng dụng hợp pháp và hầu như không thể phát hiện được bởi các giải pháp chống virus thông thường”.

Bình luận (0)