Theo hãng bảo mật Trend Micro, mã độc ẩn bên trong tài liệu PPT sẽ xảy ra ngay khi nạn nhân di chuột qua một liên kết và tải xuống phần mềm độc hại ngay cả khi không bị nhấn vào. Các chuyên gia bảo mật cho biết hacker đang sử dụng các tập tin PPT độc hại để phân phối trojan ngân hàng Zusy, hay còn gọi là Tinba (Tiny Banker).

Được phát hiện lần đầu tiên vào năm 2012, Zusy là một trojan ngân hàng nhắm vào các trang web tài chính có khả năng theo dõi lưu lượng mạng và thực hiện các cuộc tấn công Man-in-The-Browser để đưa các lệnh bổ sung vào các trang web ngân hàng, yêu cầu nạn nhân chia sẻ nhiều dữ liệu quan trọng như số thẻ tín dụng, mã xác thực…

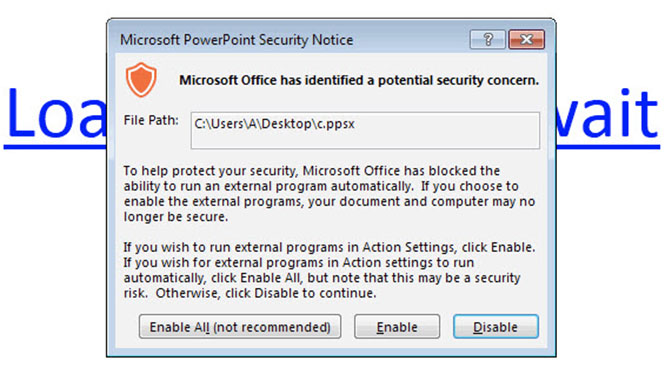

Mã độc có thể thực thi mở văn bản độc hại ngay cả khi người dùng không nhấp vào liên kết

|

Nếu bỏ qua lời cảnh báo và cho phép xem nội dung, chương trình độc hại sẽ kết nối với tên miền cccn.nl để tải xuống và chạy một tập tin với mục đích phân phối trojan ngân hàng Zusy.

Các nhà nghiên cứu cho rằng, cuộc tấn công không hoạt động nếu tập tin độc hại được mở trong PowerPoint Viewer, vốn sẽ từ chối chạy chương trình độc hại. Dẫu vậy, kỹ thuật này vẫn được xem là hiệu quả trong một số trường hợp.

Bình luận (0)