Ứng dụng độc hại luôn là mối đe dọa đối với các thiết bị di động, đặc biệt trên Android, khi người dùng có thể dễ dàng cài đặt phần mềm từ bất kỳ địa chỉ nào họ muốn. Theo Bleeping Computer, một phiên bản mới của phần mềm độc hại XLoader (hay còn gọi MoqHao) đang tấn công những máy chạy hệ điều hành của Google.

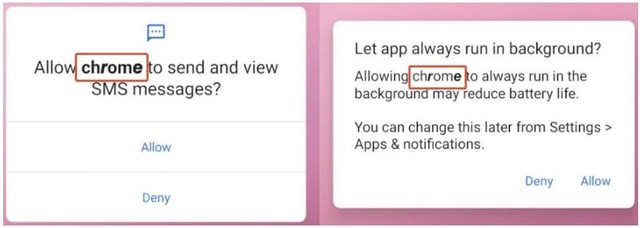

Mã độc sẽ tự thực thi sau khi giả danh Google Chrome để xin người dùng cấp quyền truy cập

Chụp màn hình

MoqHao từng xuất hiện tại Mỹ, Anh, Đức, Pháp, Nhật Bản, Hàn Quốc và Đài Loan. Mã độc này phát tán qua tin nhắn SMS có chứa đường link rút gọn tới một địa chỉ khác. Khi người dùng nhấn vào đó và cài đặt chương trình, XLoader ngay lập tức được kích hoạt. Mã độc có khả năng chạy ẩn, đánh cắp rất nhiều dạng dữ liệu của người dùng mà không hề bị hệ thống hay nạn nhân phát hiện.

Theo McAfee, khi ứng dụng độc hại được cài lên máy, các hoạt động khả nghi sẽ được tiến hành tự động. Hãng bảo mật này đã báo cáo cách phát tán và tấn công của chương trình tới Google, phối hợp để ngăn chặn cũng như giảm bớt tác hại của dạng mã độc tự thực thi trên các phiên bản Android tương lai.

Để "qua mặt" người dùng, chương trình sẽ gửi thông báo yêu cầu cấp quyền giả dạng trình duyệt Google Chrome để được phép gửi và xem tin nhắn SMS cũng như quyền được chạy ngầm.

Yêu cầu cấp quyền được gửi đến từ Chrome giả với những ký tự được viết sai nhằm tránh hệ thống bảo mật quét bản quyền

Chụp màn hình

Thậm chí nó còn xin quyền để "Chrome" trở thành trình nhắn tin SMS mặc định trên máy. Khi người dùng đồng ý toàn bộ, XLoader sẽ đánh cắp và gửi ảnh, tin nhắn, danh bạ... cùng nhiều thông tin về phần cứng thiết bị tới một máy chủ điều khiển từ xa.

Chuyên gia bảo mật đánh giá chỉ cần vài tương tác tối thiểu để nạn nhân cấp quyền mà đã có thể thực thi hoạt động khiến XLoader mới nguy hiểm hơn nhiều so với các thế hệ tiền nhiệm. Nhà phát hành Android đã phối hợp với công ty bảo mật để xử lý lỗ hổng, giúp những thiết bị đang bật sẵn Google Play Protect được an toàn hơn trước các cuộc tấn công. Do vậy, họ khuyến cáo người dùng không được nhấn vào các đường link lạ gửi đến điện thoại và tuyệt đối không cài ứng dụng từ các địa chỉ không rõ thông tin.

Bình luận (0)