Theo The Guardian, khi mã độc WannaCry bùng phát, chuyên gia bảo mật Marcus Hutchins (22 tuổi) sống tại Anh, đã đưa ra phương pháp sử dụng lệnh kill switch (hay công tắc tiêu diệt) để chống lại WannaCry.

Phương pháp này sử dụng tên miền domain do nhóm tin tặc viết sẵn trong phần mềm tấn công, sau đó dùng cho lệnh kill switch - một lệnh được các tin tặc dùng để ngăn chặn phần mềm khi mọi chuyện vượt quá tầm kiểm soát.

Sau khi bị Hutchins đưa ra giải pháp phòng chống, các hacker đang cố gắng làm cho tên miền của Hutchins không thể truy cập được nữa bằng cách sử dụng một cuộc tấn công từ chối dịch vụ (DDoS), nhưng Hutchins đã đề phòng trước thông qua các biện pháp phòng chống cuộc tấn công DDoS với hệ thống botnet Mirai.

Hutchins khẳng định công cụ của anh vẫn còn hoạt động và nó sẽ giúp bất kỳ hệ thống máy tính nào chưa được cập nhật, có thể chống lại cuộc tấn công của WannaCry.

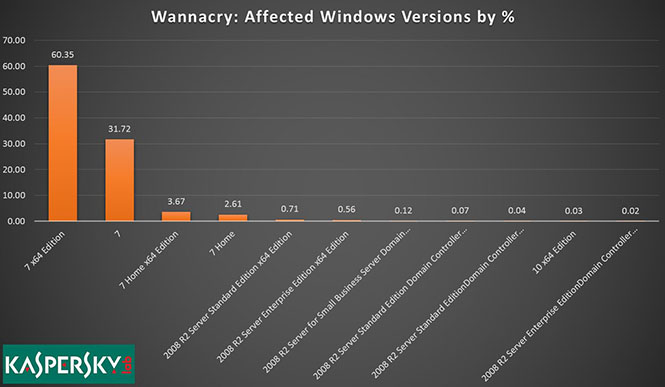

Trước đó, ghi nhận từ công ty an ninh mạng Kaspersky, mặc dù Windows XP là mục tiêu được tin tặc hướng đến nhưng khá bất ngờ khi Windows 7 lại là hệ thống ảnh hưởng nặng nề nhất bởi WannaCry. Cụ thể, Windows 7 chiếm hơn 98% số ca nhiễm WannaCry, trong khi Windows XP chỉ chiếm một lượng nhiễm không đáng kể.

Số lượng hệ thống Windows 7 nhiễm mã độc WannaCry lên đến hơn 98%

|

Đáng chú ý, mặc dù chiến tỷ lệ phần trăm nhỏ và bị khai tử nhưng Windows XP bất ngờ nhận được bản vá lỗi bảo mật công khai để chống lại WannaCry từ Microsoft, điều mà người dùng máy tính Windows 7 vẫn phải chờ đợi.

Bình luận (0)