Nhiều quốc gia trong khu vực ASEAN đã đưa ra các cảnh báo chính thức về những vụ việc xâm nhập chiếm quyền điều khiển điện thoại trong suốt 3 năm qua. Tuy nhiên, việc tìm ra nguồn gốc phát tán rất khó khăn. Đội ngũ chuyên gia công nghệ thuộc dự án phi lợi nhuận Chống Lừa Đảo của Việt Nam sau một thời gian dài theo dõi, nghiên cứu, thu thập bằng chứng đã phát hiện ra một loại Trojan (mã độc) ngân hàng trên Android được vận hành từ nhiều địa điểm, bao gồm cả khu phức hợp K99 Triumph City tại Campuchia.

Công nghệ AI đã nâng trình độ của hacker lên một mức cao hơn

ẢNH: CHỐNG LỪA ĐẢO

Ông Ngô Minh Hiếu, Giám đốc dự án Chống Lừa Đảo chia sẻ: Kết luận này dựa trên các phân tích kỹ thuật, lời khai từ nạn nhân trốn thoát khỏi khu cưỡng lực lao động ở Campuchia và bằng chứng được nạn nhân của nạn buôn người thu thập trực tiếp từ cơ sở này. Khu phức hợp K99 Triumph City tại Campuchia đã được Liên Hiệp Quốc và các tổ chức khác báo cáo rộng rãi là một trung tâm lừa đảo có liên kết với các quan chức cấp cao và sử dụng lao động cưỡng bức để thực hiện các chiến dịch lừa đảo qua tin nhắn, cuộc gọi và email. Nghiên cứu chuyên sâu cũng đã được đăng tải trên

"Cụ thể, vào tháng 3.2025, chúng tôi quan sát thấy sự gia tăng đột biến các truy vấn DNS cùng với việc đăng ký tên miền hàng loạt. Dữ liệu cho thấy hầu hết nạn nhân bị ảnh hưởng đến từ Đông Nam Á, châu Âu và Mỹ Latin, trong đó lượng truy vấn cao nhất tập trung tại Indonesia, Thái Lan, Tây Ban Nha và Thổ Nhĩ Kỳ. Những bất thường này đã dẫn chúng tôi đến việc phát hiện ra loại Trojan ngân hàng trên Android này".

Phần mềm gián điệp đang tiến đến trình độ thông minh có thể giám sát thời gian thực, đánh cắp thông tin đăng nhập và dữ liệu sinh trắc học, trích xuất dữ liệu và gian lận tài chính

ẢNH: T.L

Trong lĩnh vực internet, các chuyên gia bảo mật theo dõi các truy vấn DNS để biết nạn nhân đang bị điều hướng đến các trang web lừa đảo nào. Chiến dịch phát tán website giả mạo vẫn đang hoạt động mạnh mẽ, bình quân mỗi tháng đăng ký khoảng 35 tên miền mới, bao gồm cả tên miền giả mạo các tổ chức chính phủ như: vsg.cc (giả mạo Hệ thống An sinh Xã hội Philippines"; nmxgo.cc (giả mạo Cảnh sát Nam Phi); idphil.net (giả mạo Bộ Thông tin và Truyền thông Philippines); djppajakgoid.com (giả mạo Tổng cục Thuế Indonesia)...

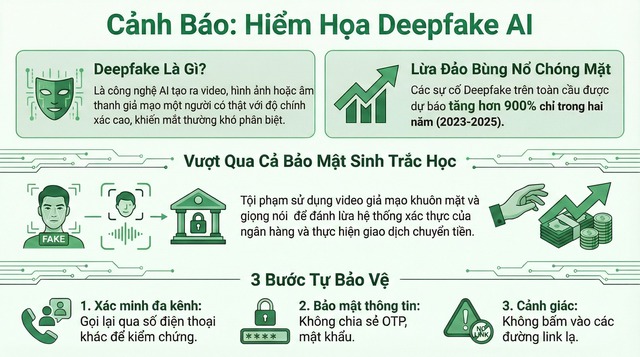

Sau một thời gian nghiên cứu, đội ngũ Chống Lừa Đảo đã xác định nền tảng mã độc này như một dịch vụ tinh vi (Malware-as-a-Service), cho phép giám sát thời gian thực, đánh cắp thông tin đăng nhập và dữ liệu sinh trắc học, trích xuất dữ liệu và gian lận tài chính. "Các bảng điều khiển (C2 panel) được phân chia theo từng quốc gia mục tiêu (ví dụ: "Nhóm Indonesia", "Nhóm Brazil", "Nhóm Ai Cập"), cho thấy sự phân chia hoạt động có tổ chức và quản lý phối hợp chặt chẽ. Ngoài ra, chúng tôi còn tìm thấy các công cụ kiểm tra nhận dạng khuôn mặt bằng AI và tích hợp giọng nói deepfake", ông Ngô Minh Hiếu chia sẻ.

Cuối năm 2025, các nạn nhân bị giam giữ đã liên hệ với tổ chức Chống Lừa Đảo để cầu cứu từ Sihanoukville, Campuchia. Những người này khai rằng họ bị đánh đập và chích điện nếu không đạt chỉ tiêu lừa đảo. Một số bằng chứng sau đó cho thấy các trưởng nhóm lừa đảo đã hướng dẫn nạn nhân cài đặt tệp APK độc hại qua Facebook Messenger và sau đó thực hiện các lệnh rút tiền từ tài khoản ngân hàng của nạn nhân. Cuộc điều tra này làm sáng tỏ mối liên hệ mật thiết giữa các tội phạm công nghệ cao và vấn nạn buôn người tại Đông Nam Á.

Với kết quả nghiên cứu này, các tổ chức tội phạm công nghệ cao đã tiến tới việc sử dụng các công cụ hiện đại như AI, deepfake kết hợp với mô hình kinh doanh mã độc chuyên nghiệp đã khiến các cuộc tấn công trở nên khó lường và có quy mô toàn cầu hơn bao giờ hết. Khuyến cáo hiện nay là người dùng tuyệt đối không tải các ứng dụng (tệp .APK) từ các liên kết lạ hoặc các trang web giả mạo chính phủ. Chỉ nên cài đặt ứng dụng từ các nguồn chính thống như Google Play Store.

Bình luận (0)