Biến thể này vừa được tung ra dưới dạng mới được sửa đổi, NanoCore đã được bẻ khóa trở thành một công cụ hack được phát hành miễn phí thông qua các trang web đen. NanoCore RAT là một trojan nổi tiếng trong giới hacker nhiều năm qua, ban đầu được bán với giá 25 USD và rõ ràng đó là mức giá rẻ ở một thị trường đông đúc những kẻ sẵn sàng chi cả ngàn USD để mua các đoạn mã trojan tương tự và nếu nó được chào với giá 250 USD cũng sẽ có nhiều người gật đầu đồng ý mua, bởi đó là một công cụ có khả năng tấn công hệ thống chạy Windows qua email tạo ra mật độ lây lan theo cấp số nhân.

Nhưng NanoCore chỉ thực sự bắt đầu thu hút sự chú ý của các nhà nghiên cứu bảo mật khi một phiên bản bẻ khóa (miễn phí) của nó xuất hiện trên các diễn đàn đen vào tháng 2.2014 và gia tăng mức độ lây lan cũng như mức độ “nhiệt tình” của các bên phân phối nó. Chỉ trong vòng một năm, “plugin cao cấp” đi kèm phiên bản đầy đủ của NanoCore cũng được tung ra dưới dạng miễn phí.

Theo Forbes, sự phổ biến của phiên bản trojan đặc biệt này cuối cùng cũng khiến các nhà chức trách phải để ý. Năm 2017, Cục Điều tra Liên bang Mỹ (FBI) vào cuộc và bắt giữ Taylor Huddleston - lập trình viên NanoCore và cũng là người đã thú nhận tội “cố tình giúp đỡ và xóa dấu vết các vụ thâm nhập bất hợp pháp vào máy tính” thông qua trojan này. Sau đó, Huddleston bị kết án 33 tháng tù.

Tuy nhiên, trong thế giới tội phạm mạng, việc bắt giữ Huddleston không thể ngăn cản sự sinh sôi của trojan này, NanoCore tiếp tục có một cuộc sống riêng bên cạnh các biến thể của nó như LuminosityLink RAT và Surprise Ransomware. Thậm chí, sau đó các nhà nghiên cứu từ viện LMNTRIX Labs phát hiện thêm một biến thể mới của RAT vừa được tung lên web đen nữa.

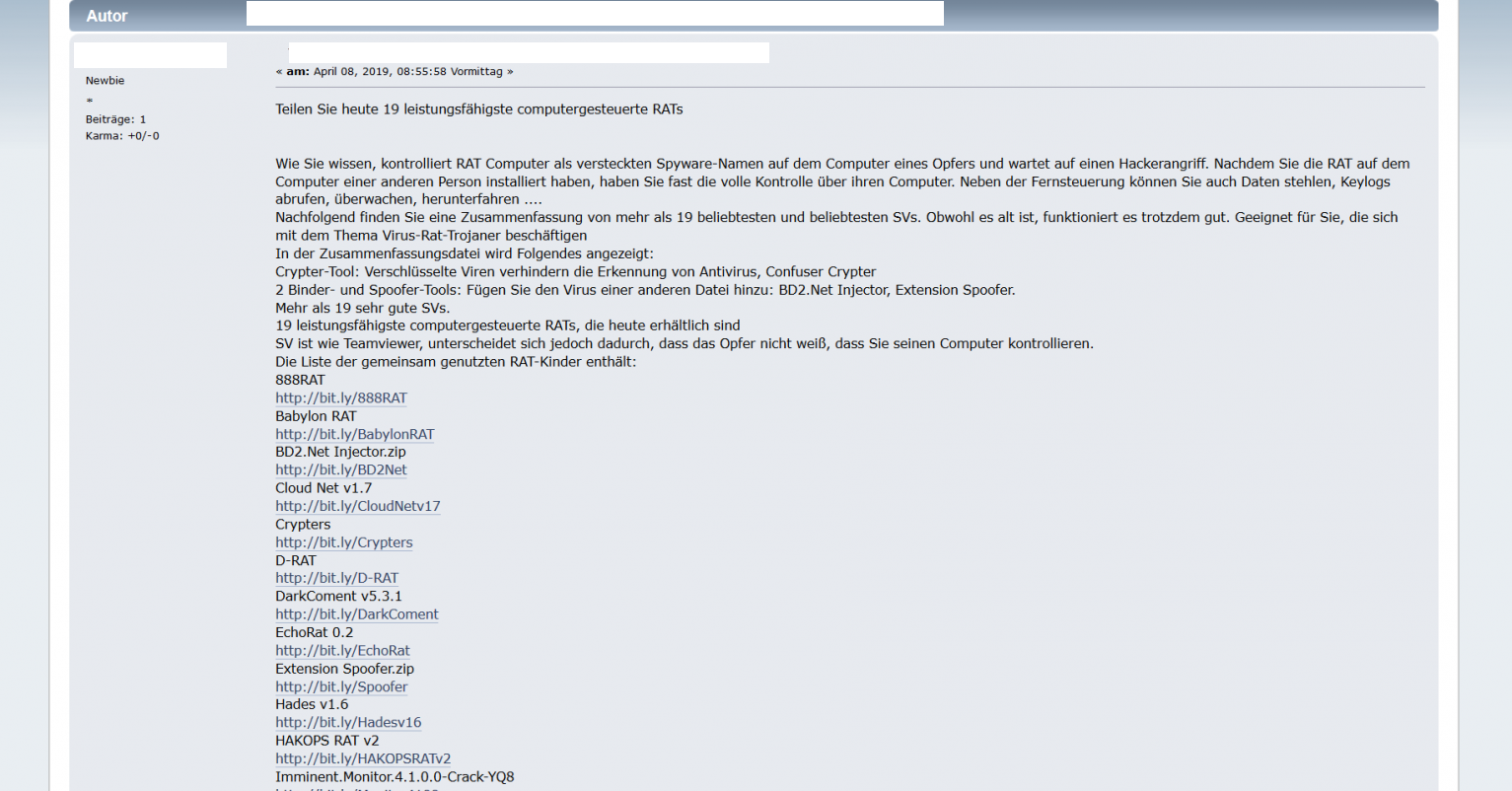

Các biến thể của NanoCore RAT được tung lên các web đen dưới dạng miễn phí Ảnh chụp màn hình |

NanoCore v1.2.2 có thể làm những gì?

Các nhà nghiên cứu tại LMNTRIX đã chỉ ra cách mà NanoCore RAT bị bẻ khóa và tung ra phiên bản mới sử dụng giao diện thân thiện với người dùng hơn, qua đó “giảm rào cản sử dụng và cho phép các hacker nghiệp dư có thể sử dụng nó để tạo thành vũ khí email cho các mục đích đen tối của họ”. Sau khi nó bị tung ra trên mạng vào tháng 4 vừa qua, các nhà phân tích tại trung tâm LMNTRIX Cyber Defense Center đã nghiên cứu chi tiết về RAT và quan sát thấy sự bùng nổ các vụ việc liên quan tới sử dụng phần mềm độc hại.

Trojan này cho phép kiểm soát tắt và khởi động lại máy tính Windows từ xa, duyệt các tệp tin từ xa và kiểm soát trình quản lý tác vụ của hệ thống, thậm chí chúng có khả năng kiểm soát cả con trỏ chuột của các máy tính bị lây nhiễm. Tệ hơn, các kẻ tấn công có thể dùng RAT để mở các trang web, tắt đèn LED thông báo tình trạng hoạt động của webcam - qua đó cho phép chúng theo dõi theo thời gian thực qua webcam mà nạn nhân không hề hay biết. Ngoài ra, chúng còn có khả năng ăn cắp mật khẩu người dùng thông qua các ứng dụng keylogger…

Bạn có thể làm gì để giảm thiểu mối đe dọa từ các biến thể NanoCore mới?

May mắn thay, vì NanoCore đã xuất hiện trong nhiều năm nên các kỹ thuật mà nó dùng để thâm nhập các hệ thống đều đã được ghi nhận và nắm bắt. Nhóm nghiên cứu LMNTRIX đã chia chúng thành ba loại chính: các đoạn mã script, các khóa registry và các tệp tin đính kèm độc hại. Mối đe dọa từ dạng cript được giảm thiểu thông qua việc kiểm tra các tệp tin Microsoft Office để tìm ra các đoạn mã macro hay các tệp tin đang thực thi một cách bất thường. Bên cạnh đó, cần giám sát các thay đổi liên quan đến Registry và kích hoạt tự động cập nhật định kỳ các bản vá lỗi bảo mật nhằm hạn chế lây nhiễm thông qua các lỗ hổng và Registry. Người dùng cũng nên thận trọng với các tệp tin đính kèm trong các email kể cả từ những liên hệ thân quen trong danh bạ.

Tốt nhất, bạn nên cập nhật bản Windows đang dùng và luôn đảm bảo nó đã được cập nhật bản vá mới nhất.

Bình luận (0)